**发布时间:** 2025-09-12

**厂商:** GCP

**类型:** BLOG

**原始链接:** https://cloud.google.com/blog/products/networking/resiliency-with-network-connectivity-center

---

<!-- AI_TASK_START: AI标题翻译 -->

[解决方案] 使用 Network Connectivity Center 构建可扩展、高弹性的企业网络

<!-- AI_TASK_END: AI标题翻译 -->

<!-- AI_TASK_START: AI竞争分析 -->

# 解决方案分析

## 解决方案概述

该方案详细阐述了 **Google Cloud Network Connectivity Center (NCC)**,一个用于连接和管理网络资源的 **中心辐射型 (hub-and-spoke)** 服务。它旨在解决大型企业在混合云和多云环境中面临的三大核心挑战:**网络可扩展性**、**管理复杂性** 和 **缺乏集中控制**。

- **解决的问题**: 传统网络模型(如复杂的VPC Peering)在规模扩大时,会遇到配额限制、运维成本高和故障域难以控制的问题。NCC 通过提供一个统一的中心(Hub)来连接所有网络端点(Spokes,如VPC、VPN、Interconnect),从而简化架构,提升弹性和可扩展性。

- **适用场景**: 适用于需要连接大量VPC、本地数据中心和多云环境的大型企业网络。尤其适合需要共享服务、简化路由管理以及实现工作负载在不同网络环境间灵活迁移的场景。

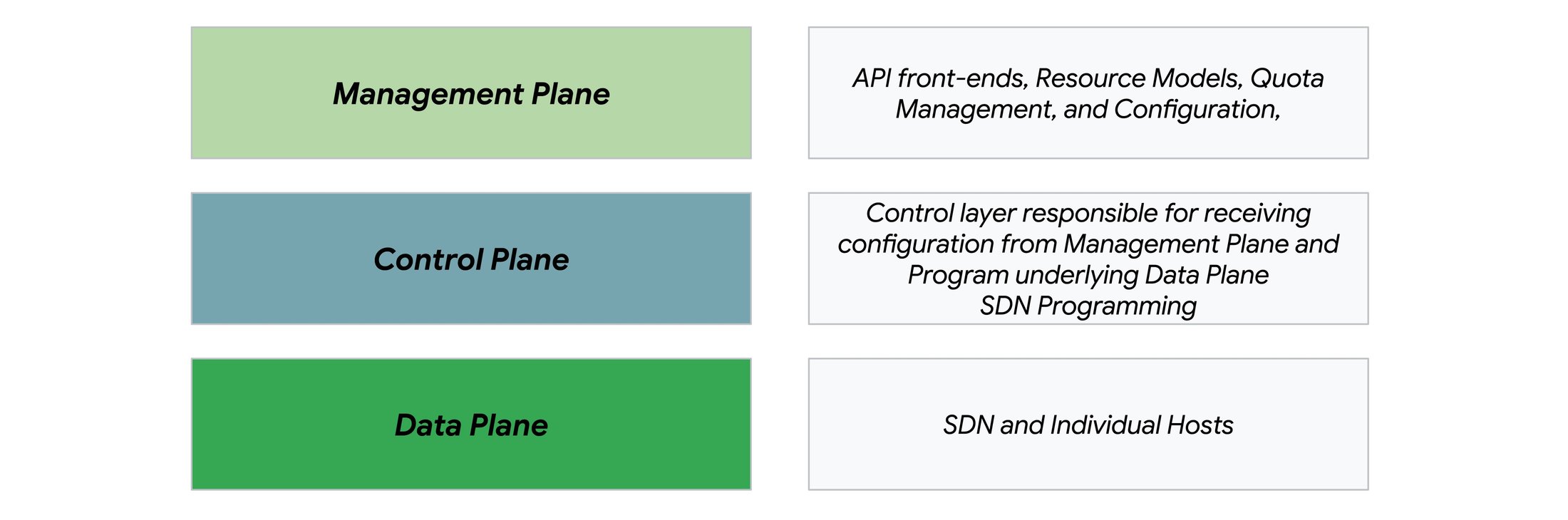

- **技术原理**: NCC 基于 Google 的 **软件定义网络 (SDN)** 构建,其架构被清晰地解耦为三个独立的平面:

- **管理平面 (Management Plane)**: 用户通过API、gcloud命令行或Google Cloud控制台与系统交互,进行配置管理。

- **控制平面 (Control Plane)**: 系统的“大脑”,一个分布式的、分片的系统,负责将用户的配置意图转化为底层网络的具体编程指令。

- **数据平面 (Data Plane)**: 由网络硬件和主机组成,负责根据控制平面的指令实际转发数据包。

## 方案客户价值

- **大规模连接与扩展能力**

- 单个 Hub 支持多达 **250 个 VPC Spoke** 和数百万个虚拟机,轻松突破传统 VPC Peering 的配额限制。

- **简化运维并降低管理开销**

- 为所有 VPC 和本地连接提供 **单一控制点**,自动在所有 Spoke 之间建立全网状连接,极大地减少了手动配置和维护的负担。

- **提升工作负载灵活性和服务网络能力**

- 原生解决 **网络传递性 (transitivity)** 难题,使工作负载可以在不同 VPC 之间无缝迁移。

- 支持 **私有服务访问 (PSA)** 和 **Private Service Connect (PSC)** 的路由传播,简化了跨网络环境的安全服务共享。

## 技术评估

- **技术优势**

- **高弹性架构**:

- **故障静态 (Fail-Static) 行为**: 这是 NCC 的核心弹性机制。当管理或控制平面出现故障时,数据平面会继续使用 **最后一次已知的良好配置** 进行流量转发,确保现有业务连接不中断。

- **故障域隔离**:

- **基础设施故障隔离**: NCC Hub 是全局资源,单个地域的基础设施故障不会导致整个 Hub 瘫痪,未受影响的 Spoke 之间的连接将保持正常。

- **配置错误隔离**: 对单个 Spoke 或 Hub 的错误配置会被严格隔离,不会像复杂的 VPC Peering 拓扑那样引发级联故障,有效控制了 **“爆炸半径” (blast radius)**。

- **无中断的动态变更**:

- 所有配置更新均由底层 SDN 动态处理,无需为网络变更设置传统的维护窗口。API 设计保证了向后兼容性,使网络演进平滑且无中断。

- **可能的局限性与设计考量**

- **无原生 Hub 间连接**: NCC 不直接提供 Hub 到 Hub 的连接功能。若要实现跨 Hub 通信(例如,在多区域隔离设计中),需要借助其他方案,如:

- `Cloud VPN` 或 `Cloud Interconnect`

- `Private Service Connect (PSC)`

- `多网卡虚拟机 (Multi-NIC VMs)`

- `VPC Peering` (在不同 Hub 的 Spoke 之间建立)

- **全局管理平面风险**: 尽管 Hub 是全局资源,其管理平面操作可能在发生全局性故障时受到影响,这与具体区域的可用性无关。

## 涉及的相关产品

- **VPC Network**: 作为 Spoke 连接到 NCC Hub。

- **Cloud VPN**: 可作为 Spoke 连接本地网络,或用于实现 Hub 间通信。

- **Cloud Interconnect**: 可作为 Spoke 连接本地网络,或用于实现 Hub 间通信。

- **Private Service Connect (PSC)**: 用于在不同 Hub 之间提供受控的、以服务为中心的访问。

- **Private Service Access (PSA)**: 通过 NCC 简化服务生产者与消费者之间的私有连接。

## 最佳实践与设计建议

- **拓扑规划**

- **单一全局 Hub**: 对于大多数用例,这是首选方法,因为它能最大程度地简化运维。

- **多区域 Hub**: 仅在有严格的区域数据隔离或需要最小化控制平面“爆炸半径”的特定需求时才考虑此方案,并需注意其带来的额外复杂性。

- **方案选型**

- 对于需要 **传递性连接 (transitive connectivity)** 的大规模网络,应优先选择 NCC 而非传统的 VPC Peering,以简化管理并利用 PSC/PSA 路由传播等高级功能。

- **自动化与监控**

- - [x] 使用 **基础设施即代码 (IaC)** 工具(如 Terraform)管理 NCC 配置,以减少人为错误。

- - [x] 定期使用 **Service Health dashboard** 和 **Personalized Service Health dashboard** 监控 NCC 及相关服务的健康状况。

- **冗余设计**

- 将关键应用部署在多个可用区和区域,以应对数据平面可能发生的局部基础设施故障。

<!-- AI_TASK_END: AI竞争分析 -->

<!-- AI_TASK_START: AI全文翻译 -->

# 使用 Network Connectivity Center 构建可扩展、高弹性的企业网络

**原始链接:** [https://cloud.google.com/blog/products/networking/resiliency-with-network-connectivity-center](https://cloud.google.com/blog/products/networking/resiliency-with-network-connectivity-center)

**发布时间:** 2025-09-12

**厂商:** GCP

**类型:** BLOG

---

网络

#

使用 Network Connectivity Center 构建可扩展、高弹性的企业网络

2025 年 9 月 12 日

##### Srikant Sharma

Google Cloud 软件工程师

##### Gopinath Balakrishnan

Google Cloud 客户工程师

##### 试用 Gemini 2.5

我们最智能的模型现已在 Vertex AI 上提供

[立即试用](https://console.cloud.google.com/vertex-ai/studio/freeform)

对于采用云平台的大型企业而言,跨 VPC、本地数据中心和其他云管理网络连接至关重要。然而,传统模型通常缺乏可扩展性并增加了管理开销。Google Cloud 的网络连接中心 (Network Connectivity Center) 是一个极具吸引力的替代方案。

作为用于连接和管理网络资源的集中式中心辐射型 (hub-and-spoke) 服务,网络连接中心提供了一个可扩展且高弹性的网络基础。在本文中,我们将探讨网络连接中心的架构、可用性模型和设计原则,重点介绍其在最大化弹性、最小化问题“爆炸半径 (blast radius)” 方面的价值和设计考量。掌握这些信息后,您将能更好地评估网络连接中心如何融入您的组织,并着手开始使用。

### **大规模企业网络的挑战**

大规模 VPC 网络始终面临三个核心挑战:**可扩展性**、**复杂性**以及对**集中管理**的需求。网络连接中心专为直接解决这些痛点而设计,这得益于:

* **大规模的可扩展连接:** 扩展能力远超传统限制和 VPC 对等互连 (VPC Peering) 的配额。网络连接中心每个中心 (hub) 支持多达 **250 个 VPC 分支 (spoke)** 和数百万个虚拟机,而即将推出的防火墙插入等增强的跨云连接功能将有助于确保您的网络为未来需求做好准备。

* **平滑的工作负载移动和服务网络:** 轻松在 VPC 之间迁移工作负载。网络连接中心通过支持**专用服务访问 (PSA) 的生产者 VPC 分支集成**和 **Private Service Connect (PSC) 传播**等功能,从根本上解决了网络传输的挑战,简化了整个组织的服务共享。

* **降低运营开销:** 网络连接中心为 VPC 和本地连接提供单一控制点,自动实现分支之间的全网状连接,从而显著减轻运营负担。

### **底层探秘:为弹性而生的架构**

让我们深入了解网络连接中心如何保持弹性。其关键在于它的架构,该架构建立在三个独立的、解耦的平面之上。

网络连接中心与 Google Cloud 网络堆栈的极简视图

* **管理平面 (Management plane):** 这是您的交互层——您用于配置网络的 API、gcloud 命令和 Google Cloud 控制台操作。您可以在这里创建中心、附加分支和管理设置。

* **控制平面 (Control plane):** 这是操作的大脑。它从管理平面获取您的配置,并对底层网络进行编程。它是一个分布式、分片的系统,负责实现一切正常工作的软件定义网络 (SDN)。

* **数据平面 (Data plane):** 这是您实际流量流动的地方。它是由网络硬件和单个主机组成的集合,根据控制平面编程的指令移动数据包。

网络连接中心在此架构中贯穿使用的一个核心原则是**静态故障 (fail-static) 行为**。这意味着如果一个更高级别的平面 (如管理平面或控制平面) 出现问题,其下方的平面将继续基于**最后一个已知的良好配置**运行,并且现有的流量将得以保留。这有助于确保,例如,一个控制平面的问题不会导致您的整个网络瘫痪。

### **网络连接中心如何处理故障**

一个网络的强度体现在它在压力下的表现。网络连接中心的设计从根本上就着眼于稳定性,以便将潜在问题控制在一定范围内并将其影响降至最低。请考虑以下网络连接中心的设计要点:

* **受控的基础设施影响:** 诸如区域性中断之类的底层基础设施问题仅影响该特定范围内的资源。由于网络连接中心的中心是全局资源,单个区域性故障不会导致您的整个网络中心瘫痪。所有其他未受影响的分支之间的连接保持不变。

* **隔离的配置错误:** 我们通过精细的故障隔离,有意地限制了配置错误的“爆炸半径”。在某个分支或中心上犯的错误会被隔离,不会级联导致网络其他部分的故障。这种故障隔离是相对于复杂的 VPC 对等互连拓扑的一个关键优势,在后者中,单个路由配置错误可能会产生深远的影响。

* **不间断的数据流:** 静态故障原则确保了现有数据流与管理或控制平面的中断高度隔离。在发生故障时,网络会继续根据最后一个成功编程的状态转发流量,为您的应用程序保持稳定性和连续性。

### **管理配置变更的爆炸半径**

即使基础设施中断影响了其范围内的资源,网络连接中心在其他可用区 (zones) 或区域 (regions) 的连接仍然可以正常工作。至关重要的是,网络连接中心的配置错误被隔离在正在更改的特定中心或分支上,不会级联到网络中不相关的部分——这是相比复杂的 VPC 对等互连方法的关键优势。

为了进一步提高稳定性和运营效率,我们还简化了网络连接中心的配置管理。更新由底层 SDN 动态处理,无需为配置变更设置传统的维护窗口。变更在 API 层面透明地应用,并被设计为向后兼容,以实现平滑且无中断的网络演进。

### **连接多个区域性中心**

网络连接中心的中心是一个全局资源。一个多区域弹性设计可能涉及区域性部署,每个区域有一个专用的中心。这需要跨多个中心进行连接。虽然网络连接中心不提供原生的中心到中心连接,但可以使用替代方法实现跨网络连接中心中心的通信,以满足特定的受控访问需求:

* **Cloud VPN 或 Cloud Interconnect:** 使用专用的高可用性 VPN (HA VPN) 隧道或 VLAN 连接 (VLAN attachments) 来连接网络连接中心。

* **Private Service Connect (PSC):** 利用生产者/消费者模型与 PSC,提供跨网络连接中心中心的受控的、特定于服务的访问。

* **多网卡虚拟机 (Multi-NIC VMs):** 使用在不同中心的分支中拥有网络接口的虚拟机,在网络连接中心之间路由流量。

* **全网状 VPC 对等互连:** 对于像数据库同步这样的特定用例,可以在不同网络连接中心的分支之间建立对等互连。

### **常见问题解答**

**如果网络连接中心控制平面发生故障,流量会怎样?**

由于静态故障设计,现有数据流会继续基于最后一个已知的成功配置运行。动态路由更新将停止,但现有路由保持活动状态。

**添加一个新的 VPC 分支会影响现有连接吗?**

不会。当添加新分支时,该过程是动态的,现有数据流不应被中断。

**通过网络连接中心在 VPC 之间传输的流量是否存在性能损失?**

不会。通过网络连接中心连接的 VPC 之间的流量将体验到与 VPC 对等互连相同的性能。

### **弹性最佳实践**

虽然网络连接中心是一个强大且富有弹性的平台,但设计一个具有最高可用性的网络需要您进行仔细规划。请考虑以下最佳实践:

* **利用冗余:** 数据平面的可用性是本地化的。为了在局部基础设施故障中幸存下来,请务必将关键应用程序部署在多个可用区和区域。

* **仔细规划您的拓扑:** 选择您的中心拓扑是一个关键的设计决策。**单一全局中心**提供了操作上的简便性,是大多数用例的首选方法。仅当严格的区域隔离或最小化控制平面爆炸半径是首要要求时,才考虑**多个区域性中心**,并注意其增加的复杂性。最后,即使它们是区域性的,网络连接中心的中心仍然是“全局资源”——这意味着在全球性中断事件中,管理平面的操作可能会受到影响,而与区域可用性无关。

* **选择网络连接中心实现可传递连接:** 对于需要为共享服务提供可传递连接的大规模网络,选择网络连接中心而非传统的 VPC 对等互连可以简化操作,并让您利用 PSC/PSA 传播等功能。

* **拥抱基础设施即代码 (infrastructure-as-code):** 使用像 Terraform 这样的工具来管理您的网络连接中心配置,这可以减少手动错误的风险,并使您的网络部署可重复且可靠。

* **监控网络健康状况:** 定期使用 Google Cloud [服务健康信息中心](https://status.cloud.google.com/) 和您的[个性化服务健康信息中心](https://console.cloud.google.com/servicehealth) 来了解网络连接中心和其他服务的状态。

* **为规模做好规划:** 注意网络连接中心虽高但有限的规模限制 (例如,每个中心 250 个 VPC 分支),并相应地规划您的网络增长。

### **一种实现可扩展、高弹性网络的简单方法**

网络连接中心消除了企业网络中的许多复杂性,为您的组织提供了一个简单、可扩展且高弹性的基础。通过理解其分层架构、静态故障行为和设计原则,您可以构建一个不仅能满足您当前需求,而且能为未来挑战做好准备的网络。

要开始使用,请查阅[设计注意事项](https://docs.google.com/document/d/1FLNKGV8MZ5RjzeUBoL-2cwz6v-Vyd-2fEwe469ORc3Q/edit?tab=t.0#:~:text=https%3A//cloud.google.com/architecture/hybrid%2Dmulticloud%2Dsecure%2Dnetworking%2Dpatterns/design%2Dconsiderations) 和网络连接中心[官方文档](https://cloud.google.com/network-connectivity/docs/network-connectivity-center/concepts/overview) ,或联系 [Google Cloud 团队](https://cloud.google.com/contact) 以获取有关复杂、多中心网络设计的指导。

发布于

* [网络](https://cloud.google.com/blog/products/networking)

<!-- AI_TASK_END: AI全文翻译 -->